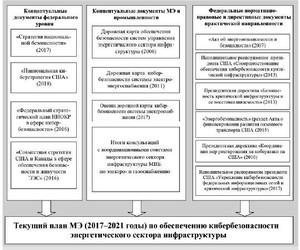

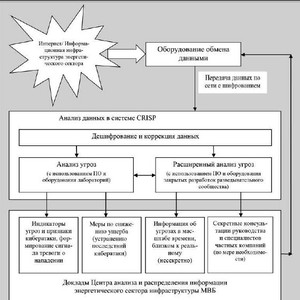

Обеспечение кибербезопасности электроэнергетической системы СШАКапитан 1 ранга Н. Башкиров, Согласно выводам американских специалистов, инфраструктура развитых государств мира, в том числе США, весьма уязвима по отношению к воздействию кибероружия1, основными особенностями которого являются скрытность, внезапность, масштабность, универсальность, избирательность и длительность применения. При этом наибольшее внимание руководство США уделяет защите от киберугроз энергетического сектора2 (ЭС), от которого зависит функционирование многих других секторов национальной инфраструктуры - транспортного, систем связи и телекоммуникаций, финансового, социального и других. По различным оценкам, расходы на киберзащиту ЭС страны составляют до 800 млн долларов ежегодно. Несмотря на это, электроэнергетическая система (ЭЭС) США все еще недостаточно защищена от масштабных кибератак, результатом которых могут быть отключения со значительным ущербом электроснабжения регионального масштаба с длительностью восстановления не менее одного месяца. Так как бесперебойность электроснабжения является основой надежного функционирования цифровой экономики будущего, то защита ЭЭС от внешнего вмешательства имеет высокий приоритет в обеспечении национальных интересов США. Американские спецслужбы накопили обширную статистику в области проведения кибератак на объекты национальной инфраструктуры, где, как оказалось, энергетический сектор является первоочередной целью для дезорганизации работы всей инфраструктуры и экономики страны. Так, ежегодно регистрируется от 18 до 20 тыс. попыток проникновения в информационные сети ЭЭС, что составляет в среднем 35% кибератак на все объекты национальной инфраструктуры. Об этом свидетельствуют следующие примеры: Американские специалисты отмечают все более возрастающий высокий профессиональный уровень нападающих в киберпространстве, которые используют самые современные компьютерные технологии и программно-аппаратные средства, методы и приемы. Подготовка к проведению кибератак может занимать весьма продолжительное время и длиться многие месяцы. Кибербезопасность энергетического сектора инфраструктуры США осуществляется в рамках единой национальной системы реагирования на кибератаки (National Cyberspace Security Response System). Основными федеральными подразделениями, ответственными за киберзащиту энергетического сектора инфраструктуры, являются: Министерством энергетики совместно с МВБ развернут координационный центр кибербезопасности (Integrated Joint Cybersecurity Coordination Center - iJC3) для мониторинга и анализа киберугроз во взаимодействии с национальными лабораториями МЭ, а также для оповещения о них в автоматическом режиме. Данный центр координирует предотвращение, обнаружение атак, противодействие атакам, восстановление информационных сетей после них и ликвидацию ущерба совместно с разведсообществом США. Одним из сервисов центра iJC3 является киберразведка на основе модели CFM (Cyber Federated Model), которая обеспечивает автоматический межмашинный обмен разведывательной информацией о киберугрозах с целью оповещения и своевременного принятия мер защиты. Концептуальные подходы и планы мероприятий по обеспечению кибербезопасности энергетического сектора инфраструктуры США определены в следующих основных документах: Важную роль в обеспечении кибербезопасности играет взаимодействие МВБ и МЭ с разведывательным сообществом страны по защите ЭЭС от киберугроз, которое осуществляется через совместное подразделение расследований в сфере кибербезопасности (National Cyber Investigative Joint Task Force), а также систему кибермониторинга ФБР (CyWatch). МЭ США во взаимодействии с Национальным институтом стандартов и технологий и Североамериканской корпорацией по обеспечению надежности электросетей (North American Electricity Reliability Corporation) разработало стандарты по кибербезопасности ЭЭС, а также руководство по реализации мер по повышению их защищенности. Современная стратегия обеспечения кибербезопасности ЭЭС страны сводится к двум главным направлениям деятельности: В настоящее время выполнен комплекс специальных мероприятий, направленных на выявление и оперативное устранение уязвимых мест в системах компьютерной безопасности критически важных элементов энергетической инфраструктуры США. МВБ приняло повышенные меры безопасности относительно функционирования систем диспетчерского контроля и сбора данных, которые используются на ключевых объектах энергетической инфраструктуры. Проанализировав их уязвимые места, эксперты министерства признали наличие потенциальных угроз прекращения их работы в случае хакерских атак. С учетом этого были разработаны специальные инструкции по кибербезопасности. Проведены профилактические мероприятия, в частности пересмотрены планы организации компьютерной защиты и сетевой безопасности эксплуатируемых систем, включая процедуры электронного и физического доступа, осуществлена переподготовка кадрового состава. Кроме того, персонал был подвергнут аттестации и проверке на предмет возможной утечки закрытой информации об особенностях функционирования систем компьютерной безопасности. Была введена в действие система оперативного оповещения и доклада о всех подозрительных случаях и попытках несанкционированного проникновения в информационные сети ЭЭС. Активно решается проблема обеспечения ситуационной осведомленности о состоянии ЭЭС в масштабе реального времени, самодиагностики и восстановления электроснабжения потребителей в автоматизированном режиме при аварийных отключениях. Ставится задача обеспечения защищенности ЭЭС к 2021 году от кибератак с сохранением всех ее основных функций. Текущий план министерства энергетики (2017-2021) по обеспечению кибербезопасности энергетического сектора инфраструктуры подготовлен управлением электроснабжения и надежности энергообеспечения МЭ. Один из результатов деятельности в этой области - разработка системы анализа и мониторинга состояния ЭЭС США (Environment for Analysis of Geo-Located Energy Information)4 в масштабе времени, близком к реальному. Принципиально новым шагом стало широкое внедрение системы непрерывной оценки состояния ЭЭС на основе системы мониторинга переходных режимов (Wide Area Management System - WAMS)5. В целях постоянного мониторинга и оценки состояния киберзащищенности ЭЭС, а также автоматизации обмена информацией между государственным и частным сектором развернуты две программы анализа киберугроз в масштабе времени, близком к реальному: TAXII (Trusted Automated Ехchange of Indicator Information) и CRISP (Cybersecurity Risk Information Sharing Program). Система CRISP предназначена для межмашинного двустороннего обмена данными, позволяет обнаружить вредоносное программное обеспечение и возможность своевременного принятия мер защиты. Ее разработка осуществляется центром анализа и распределения информации МВБ энергетического сектора инфраструктуры. К 2019 году около 50% всех энергетических компаний США уже использовали эту систему. Она положена в основу для централизованной координации защиты от кибератак на ЭЭС и управления ее восстановлением после их проведения. В качестве дальнейшего развития CRISP управлением электроснабжения и надежности энергообеспечения МЭ осуществляется проект CATT (Cyber Analysis Tools and Techniques) по созданию автоматизированных средств анализа и оценки состояния киберзащищенности ЭЭС. Так, в 2011-2014 го- Для обнаружения и предотвращения кибератак на объекты ЭЭС в настоящее время широко используется компьютерная программа SMDS (Software Management and Documentation Systems), которая интегрируется с системами дистанционного контроля и сбора данных SCADA. На основе этой программы развертывается система защиты сети с использованием межсетевых экранов, "демилитаризованных зон" (DMZ), туннелей (VPN) и других. Обнаружение атак и вторжений осуществляется также с помощью системы IDS (Intrusion Detection Systems). Для предотвращения инсайдерских атак (в том числе саботажа и сговора сотрудников с террористами) национальная лаборатория Сандиа совместно с компанией "Локхид-Мартин" ведет разработку системы доступа для операторов системы управления энергосетями, основанную на постоянном контроле биометрических данных (пульс, дыхание, давление, температура тела и другие) в процессе работы человека за компьютером. МЭ планирует финансировать создание хранилища вредоносных программ и информации о них, каталогизированных программных вирусов и других разновидностей программного обеспечения (ПО). Оно станет основой для создания автоматизированных средств анализа вредоносного ПО, индикаторов киберугроз (сигнатуры кибератак). Разрабатываются средства безопасного взаимодействия сетевого оборудования ЭЭС с "облачными" хранилищами с целью оперативного анализа данных большой размерности в рамках оценки состояния защищенности энергетических систем. Для оповещения и реагирования на киберугрозы используется "облачный" сервис. Одновременно ведутся масштабные научные исследования в сфере кибербезопасности ЭЭС. Так, в плане защиты национальной инфраструктуры (2013) выделено 12 направлений НИОКР по повышению устойчивости функционирования и защищенности энергетических систем, которые организованы в рамках программы повышения надежности МЭ США (Electric Delivery and Energy Reliability Research and Development), а развитие системы защиты ЭЭС от киберугроз (Cyber Security for Energy Delivery Systems) является одним из важнейших направлений. Например, в первом десятилетии 2000 годов в США было реализовано более 170 программ НИОКР и других мероприятий по повышению защищенности ЭЭС и способности ее к быстрому восстановлению после аварий. Исследования в области кибербезопасности ЭЭС ведутся в основном в десяти национальных лабораториях, в том числе Айдахо, Сандиа и Тихоокеанской северо-западной (Pacifi c Northwest). По инициативе лаборатории Сандиа создан инженерный научно-исследовательский институт кибербезопасности (Cyber Engineering Research Institute), который тесно сотрудничает с производителями оборудования для ЭЭС. Партнерами МЭ являются более 20 университетов США, а исследования финансируются совместно с МВБ. В сфере кибербезопасности ЭЭС существуют два научных объединения на основе университетов: Таким образом, в С ША уделяется самое серьезное внимание защите электроэнергетической системы от киберугроз в связи с чрезвычайной значимостью энергетического сектора национальной инфраструктуры. На сегодняшний день американская ЭЭС недостаточно защищена от кибератак, в связи с чем основные усилия сосредоточены как на защите существующей, так и создании перспективной электроэнергетической системы, обладающей способностью к реконфигурации и самовосстановлению в автоматическом режиме. В настоящее время реализованы средства мониторинга, анализа и оценки состояния киберзащищенности этой системы, а также автоматического обнаружения кибератак. 1 В настоящее время разработка кибероружия ведется в свыше 120 странах, межгосударственных объединениях, организациях и сообществах так называемых хакеров, в то время как разработки ядерного оружия осуществляются не более чем 20 странами. 2 Энергетический сектор - совокупность генерирующих объектов (электростанций), распределительнопреобразующих объектов (подстанций), линий электропередач, автоматизированных систем управления и контроля, оборудования потребителей электроэнергии. Согласно американской классификации, нефтегазовая инфраструктура также является составной частью энергетического сектора. 3 Разработка "Дорожных карт…" ведется МЭ ежегодно совместно с МВБ и правительством Канады с 2005 года. Copyright ОАО "ЦКБ "БИБКОМ" & ООО "Aгентство Kнига-Cервис" 4 Компьютерная программа на основе WEB- и ГИС-технологий предназначена для сбора и отображения информации в масштабе реального времени о состоянии ЭЭС страны. Охватывает 75% всех потребителей электроэнергии. Один из наиболее широко используемых инструментов в ходе реагирования на кризисы и ликвидации последствий аварий ЭЭС. В федеральных органах власти имеет более 800 пользователей. 5 WAMS образуют размещенные в крупных узлах энергосистемы приборы PMU (Phasor Measurement Unit), функционирующие совместно с системой дистанционного контроля и сбора данных промышленных объектов (SCADA - Supervisory Control and Data Acquisition). Векторные измерения от PMU синхронизированы по времени через навигационную систему GPS, затем они поступают в пункты сбора информации PDC (Phasor Data Concentrator) тысячами срезов в секунду с повышенной точностью, тогда как традиционные системы SCADA принимают один срез в несколько секунд. WAMS существенно расширяет возможности SCADA и позволяет оценивать состояние энергосистемы в масштабе реального времени. Увеличивается точность измерений и надежность получаемых оценок, степень наблюдаемости состояния ЭЭС, резко повышается эффективность работы операторов ЭЭС. Смотрите также | |

|

| |

| Просмотров: 6118 | | |

| Всего комментариев: 0 | |